変数「request」:その役割と使い方を理解しよう

プログラミングにおいて、変数「request」は頻繁に使用される重要な要素の一つです。Webアプリケーションの開発において、request変数はクライアントからのリクエストを受け取り、サーバー側での処理に役立つ情報を保持しています。しかしながら、request変数の役割や使い方について、わかりにくい部分もあります。この記事では、request変数の基本的な役割や使い方、また実際の開発での活用方法を詳しく解説します。

変数「request」:その役割と使い方を理解しよう

変数「request」は、Webアプリケーションの開発において非常に重要な存在です。特に、Webフレームワークを使用してアプリケーションを開発する際には、request変数を正しく理解しておく必要があります。そこで、本稿では、request変数の役割と使い方を詳しく解説します。

request変数の役割

request変数は、Webアプリケーションが受け取るHTTPリクエストを表現するために使用されます。この変数には、HTTPメソッド、URI、パラメーターなど、リクエストに関する情報が含まれています。Webアプリケーションは、このrequest変数を使用して、適切なレスポンスを返すことができます。

request変数の構成

request変数は、以下のような構成要素で構成されています。

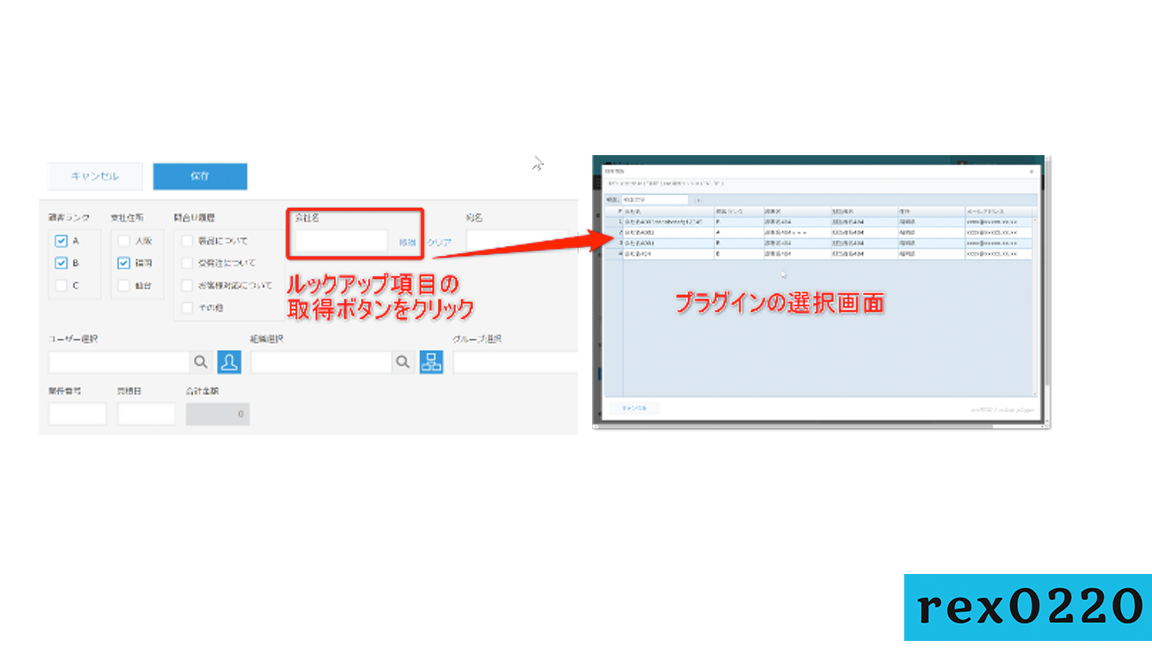

rex0220プラグインで項目をスマートに絞り込もう!| 要素 | 説明 |

|---|---|

| メソッド | HTTPメソッド(GET、POST、PUT、DELETEなど) |

| URI | リクエストのURI |

| パラメーター | リクエストのパラメーター(クエリー文字列やフォームデータなど) |

| ヘッダー | リクエストのヘッダー情報 |

| ボディ | リクエストのボディ(POSTやPUTリクエストの本文など) |

request変数の取得方法

request変数を取得する方法はいくつかあります。Webフレームワークによって異なりますが、一般的には、Requestオブジェクトや request変数を使用して取得します。

request変数の使い方

request変数を使用することで、Webアプリケーションは、適切なレスポンスを返すことができます。例えば、ログイン機能を実装する際には、request変数を使用して、ユーザーの認証情報を取得することができます。

注意点

request変数を使用する際には、セキュリティに関する注意点があります。例えば、request変数を使用して、ユーザーの機密情報を取得する際には、適切な暗号化やアクセス制限を行う必要があります。

よくある質問

Q1. 変数「request」って何ですか?

request変数は、Webアプリケーション開発において非常に重要な存在です。この変数は、クライアントからサーバーへ送信されるリクエスト情報を保持し、サーバー側での処理に必要な情報を提供します。 request変数が持つ情報には、リクエストヘッダー、クエリーパラメーター、ボディーなどの内容が含まれます。これらの情報を基にして、サーバーは適切に対応することができます。

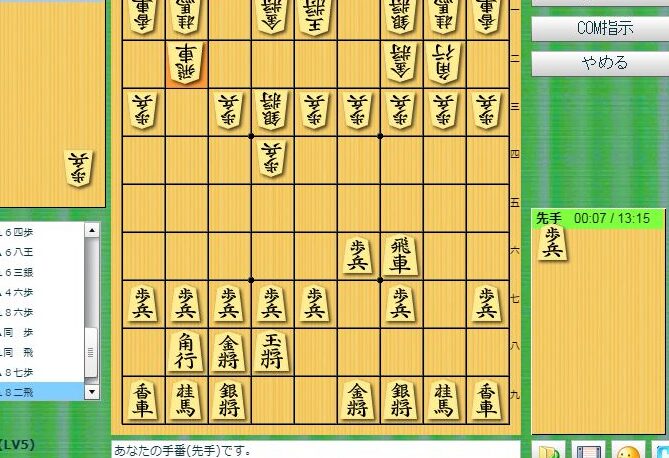

RNN(LSTM)で最強の将棋AIに挑戦!藤井聡太、羽生善治、加藤一二三を参考にQ2. 変数「request」はどこで使用されますか?

request変数は、WebアプリケーションのCLUS側でのみ使用されます。これは、クライアントからのリクエストを受け取るために必要な情報を保持するためです。また、request変数は、フレームワークやライブラリによって提供される機能やメソッドに組み込まれており、開発者が簡単にアクセスできるように設計されています。

Q3. 変数「request」にはどのような情報が含まれるのですか?

request変数には、クライアントからのリクエストに関する様々な情報が含まれています。この情報には、リクエストヘッダー、クエリーパラメーター、ボディー、Cookie、HTTPメソッドなどの内容が含まれます。また、request変数には、ユーザーのIPアドレス、ブラウザの種類、言語設定などの情報も含まれています。これらの情報を基にして、サーバーは適切に対応することができます。

Q4. 変数「request」はセキュリティーのためにどう用いるのですか?

request変数は、Webアプリケーションのセキュリティーのために非常に重要な役割を果たします。例えば、request変数には、リクエストヘッダーの内容やクエリーパラメーターの内容が含まれています。これらの情報を基にして、サーバーは不正なアクセスや攻撃を検出することができます。また、request変数には、CSRFトークンや認証情報などのセキュリティー関連の情報も含まれています。これらの情報を用いて、サーバーはセキュリティーのために適切に対応することができます。